Um mecanismo de pesquisa IoT expos senhas de mais de 30.000 DVRs vulneráveis

Um mecanismo de pesquisa IoT expos senhas de mais de 30.000 DVRs vulneráveis

Muitas vezes, alertamos no blog da Bitdefender BOX sobre os riscos de não manter seus dispositivos IoT atualizados com os patches de segurança mais recentes.Afinal, se você deixar um dispositivo vulnerável on-line, há sempre o perigo de um hacker acessá-lo pela Internet e explorar a falha para sequestrá-lo para seus próprios fins mal-intencionados.

Mas agora um pesquisador descobriu que é mais fácil do que nunca hackear pelo menos uma marca de DVR com acesso à internet, já que um mecanismo de pesquisa IoT armazenou em cache suas senhas nos resultados da pesquisa.

O pesquisador de segurança Ankit Anubhav levantou o alarme na semana passada em uma série de tweets sobre o número de dispositivos Dahua vulneráveis acessíveis on-line.

Vulnerabilidades nos DVRs do fabricante chinês foram trazidas à tona pela primeira vez há cinco anos, mas embora os patches estejam disponíveis há anos, está claro que dezenas de milhares de dispositivos ainda não tiveram seu firmware atualizado.

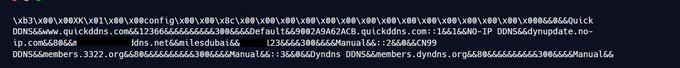

A falha nos DVRs Dahua permite que atacantes remotos ignorem as verificações de autenticação e obtenham dados confidenciais, como nomes de usuário e senhas, alterem senhas, limpem arquivos de log e executem outras ações.

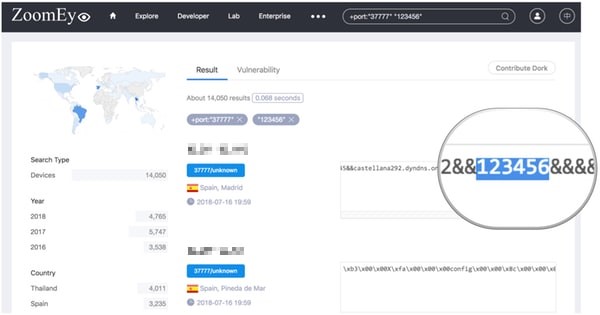

E é por meio dessa falha que os DVRs Dahua vulneráveis, que muitas vezes estão conectados a sistemas de câmeras de CCTV, derramaram suas credenciais de login em texto sem formatação para mecanismos de pesquisa de IoT publicamente acessíveis, como o ZoomEye.

Vale a pena notar que o motor de busca do ZoomEye IoT não estava tentando coletar as senhas de DVRs Dahua vulneráveis - apenas armazenou em cache o que foi retornado quando as portas dos DVRs foram escaneadas.

Anubhav relata que muitos dos dispositivos vulneráveis têm senhas fracas, como “admin123”. Quase 15.800 dispositivos Dahua estavam usando a senha “admin”, e mais de 600 estavam usando possivelmente a pior senha de todas - “senha”.Enquanto isso, mais de 13.900 dispositivos, por exemplo, têm a senha (diabolicamente pobre) de “123456”.

Ao todo, mais de 30.000 DVRs vulneráveis foram encontrados conectados à Internet.

Se os usuários não tiverem escolhido uma senha forte, há poucas chances de que eles tenham se esforçado para garantir que o Dahua DVR também esteja executando o firmware mais recente.

Mas, independentemente de o seu Dahua DVR estar ou não protegido por uma senha fraca, o ponto é claro - a força ou exclusividade da sua senha é irrelevante se uma vulnerabilidade permitir que um mecanismo de pesquisa da IoT armazene em cache a senha do seu dispositivo.

Anubhav entrou em contato com a ZoomEye solicitando que as senhas sejam removidas de seu cache de resultados, mas até agora nenhuma ação parece ter sido tomada.

Se você mora em uma das muitas residências, ou trabalha em um número crescente de empresas, que está adotando a IoT, fica claro que depender exclusivamente dos fabricantes para atualizar automaticamente seus dispositivos com o firmware mais recente é brincar com fogo.

Muitos dispositivos IoT são construídos de forma barata, com pouca consideração pela segurança. Se você quer garantir que sua casa ou escritório não seja o próximo a ter seus dispositivos habilitados para internet seqüestrados, você terá que encontrar uma maneira melhor de se proteger.

Comentários

Postar um comentário